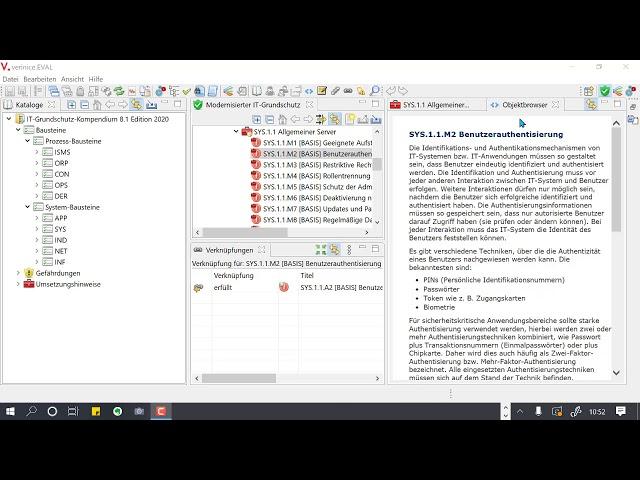

Verinice Tutorial | #8 | Bausteinmodelierng / IT Grundschutz Check

verinice - Tutorial zum Programmhandling - IT-Grundschutz an Verinice - Vorgehensweise Schritt für Schritt erklärt. Nach der Feststellung des Schutzbedarfs im vorigen Video erfolgt her das Modellieren der Bausteine und daran anschließend der IT-Grundschutz-Check.

Тэги:

#Bausteinmodellierung #verinice #verinice-Programmhandling #IT-Grundschut-Check #verinice-Demo_(modernisierter_BSI-Grundschutz)Комментарии:

2:50 min // Comment faire un test VMA? Le test du demi-cooper.

Hélène de Run For Fit - Your Running Coach

Verinice Tutorial | #8 | Bausteinmodelierng / IT Grundschutz Check

Kerstin Armbrust | digital arbeiten - aber sicher

SPOT CHECK: Wakefield Skatepark | Ride UK BMX

Ride UK BMX

27 June 2023

Geeth khan NO 1

Escape from Dino Island #2

Mystery Quest

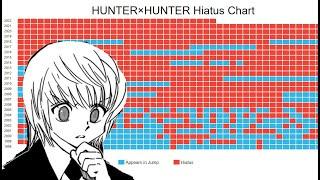

Is TOGASHI Planning To Finish HUNTER X HUNTER?

RealLifeRyan

NEUANFANG: CHRISTIAN ZIEHT UM

Mein Schwedenleben (Uta und Christian)